Détection des attaques ADCS - Collecte des logs

Avec un ADCS fonctionnel, il est temps d'activer une journalisation complète des événements associés. Cet article détaille l'activation de l'audit via l'interface graphique ou en PowerShell, afin de surveiller les opérations critiques.

Par :

Bdenneu

July 23, 2025

Maintenant que nous avons configuré l'ADCS, et qu'il est utilisable, nous allons activer le logging des événements.

Configuration de l'ADCS pour la création des logs

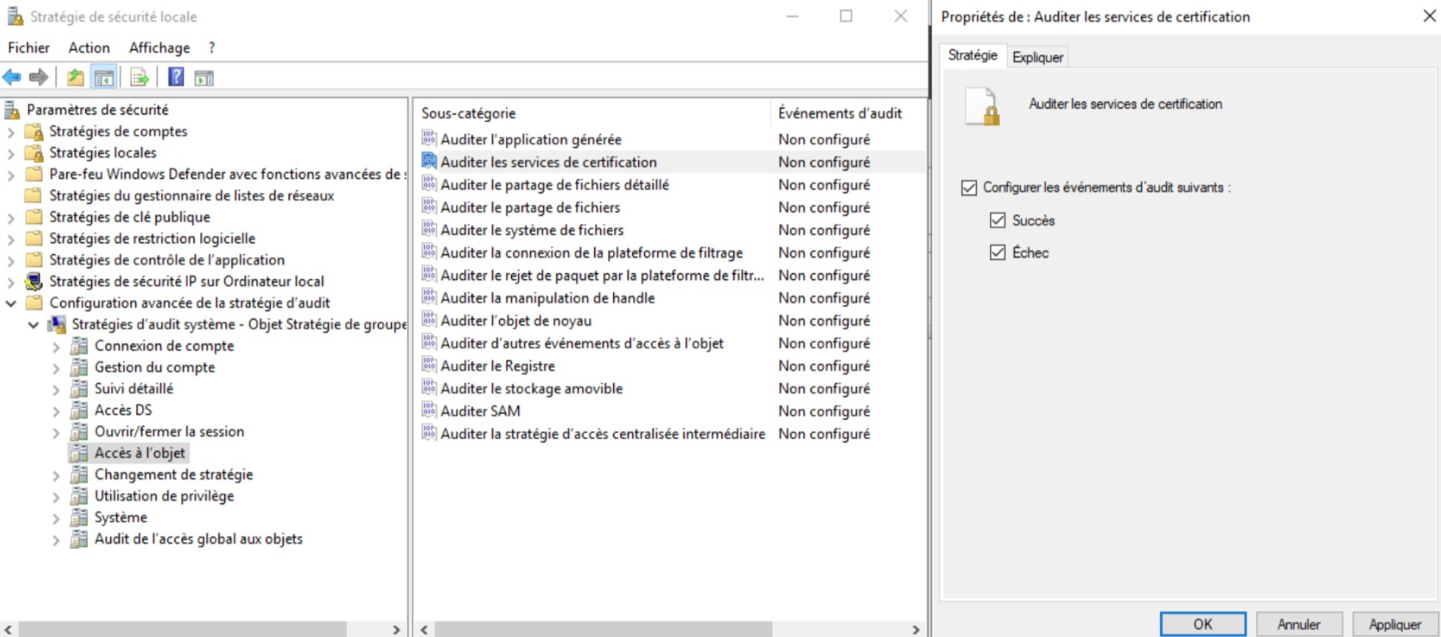

La première étape est d’ouvrir la "Stratégie de sécurité locale" de notre serveur ADCS. Puis, dans "Configuration avancée de la stratégie d'audit > Stratégies d'audit système - Objet Stratégie de groupe > Accès à l'objet > Auditer les services de certification", il faudra activer les événements d'audit pour les succès et échecs :

Enfin, maintenant que la création des logs est activée, il faut choisir ce que l'on veut auditer.

Voici deux méthodes pour surveiller l'ensemble des activités de l'ADCS :

Méthode 1: activation via GUI

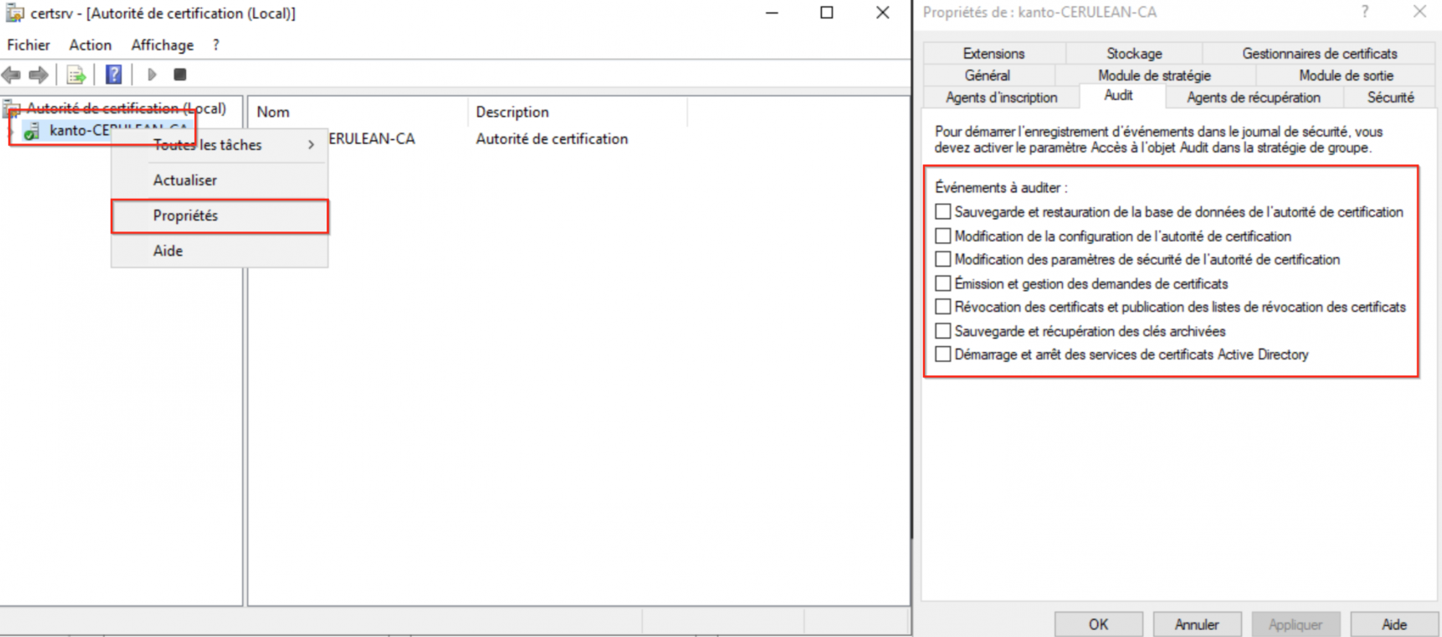

Dans l'applicatif « certsrv » du serveur ADCS, on va ouvrir le menu "Propriétés" en effectuant un clic droit sur l'autorité de certification. Ensuite, dans l'onglet "Audit", on va activer les différents éléments à auditer :

Méthode 2 : activation via PowerShell

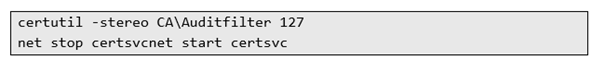

Dans un PowerShell lancé en tant qu'Administrateur sur le serveur ADCS, on va lancer les commandes suivantes :

La première ligne va activer l'ensemble des événements d'audit, et la deuxième va redémarrer le service.

Voici les différentes valeurs à additionner pour activer l'audit au cas par cas :

• 1 - Démarrage et arrêt des services de certificats Active Directory

• 2 - Sauvegarde et restauration de la base de données de l'autorité de certification

• 4 - Émission et gestion des demandes de certificats

• 8 - Révocation des certificats et publication des listes de révocation des certificats

• 16 - Modification des paramètres de sécurité de l'autorité de certification

• 32 - Sauvegarde et récupération des clés archivées

• 64 - Modification de la configuration de l'autorité de certification

Si tous les événements doivent être activés, la somme fait bien 127.

Les nouveaux événements

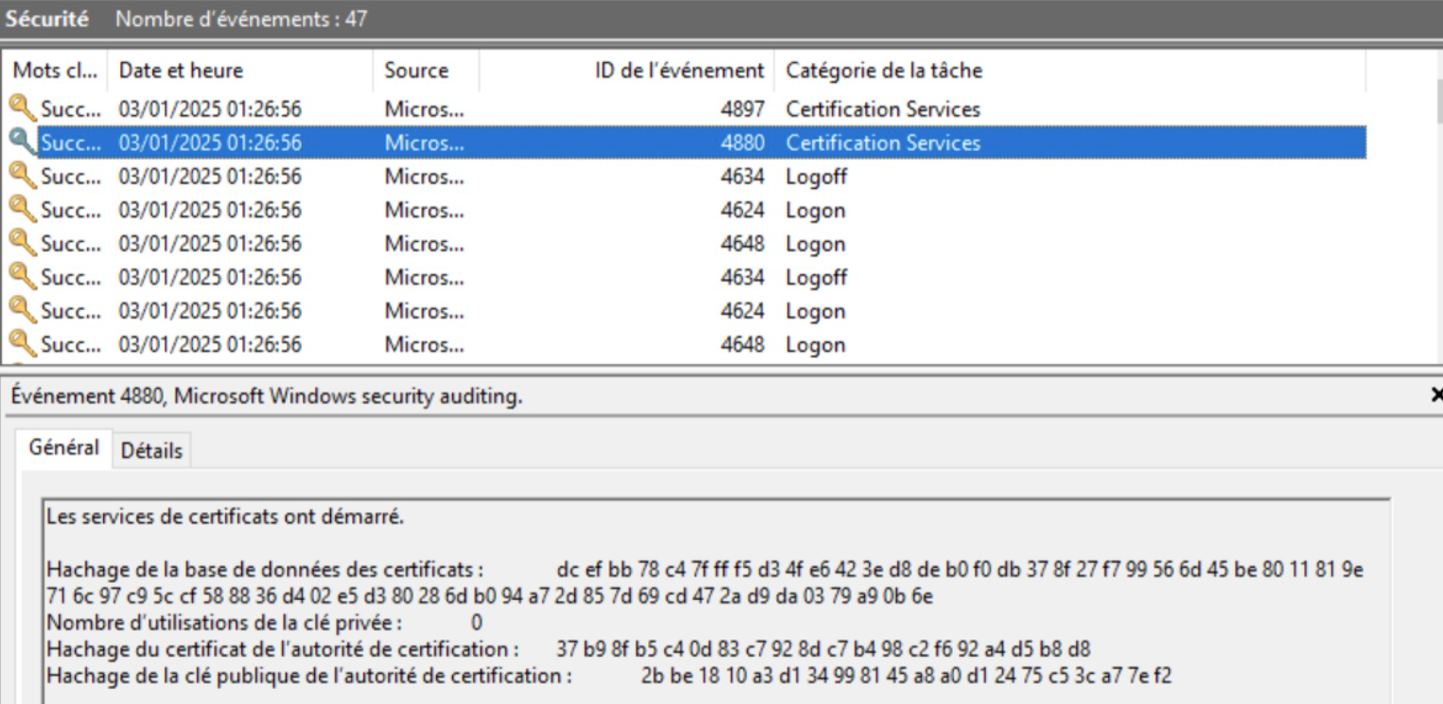

Une fois la configuration effectuée, on peut voir dans l'Observateur d'événements nos nouveaux Events ID. On peut par exemple voir ici le démarrage du service de certificats, et l'émission d'un certificat.

La liste des événements que l'on peut activer peut-être trouvée sur le site de microsoft : https://learn.microsoft.com/en-us/previous-versions/windows/it-pro/windows-server-2012-r2-and-2012/dn786423(v=ws.11)

Le prochain article de cette série expliquera comment détecter les attaques ESC1 et ESC3, très régulièrement rencontrées lors de nos tests d’intrusion.